S expertem Alešem Špidlou jsme hovořili nejen o směrnici NIS2 a novém zákonu o kybernetické bezpečnosti, ale i o dalších výzvách spojených s digitalizací ve veřejné správě.

Petr Smolník: Zdravím vás, Aleši, v eGOVERNMENT.NEWS a mám základní otázku: Jak vnímáte digitalizaci státní správy a její zabezpečení z pohledu NIS2 a kybernetických útoků?

Aleš Špidla: Mám a nemám rád NIS2. Mám rád NIS2 tím, jak v evropském kontextu posouvá, tak potřebné posilování kybernetické bezpečnosti. Nemám rád NIS2 jako buzzword, kterého se chytili „přesnocexperti“ a nabízejí zázračnou implementaci NIS2. Přitom NIS2 jako taková nedopadá na subjekty, ale dopadá na stát. Na osoby povinné, a že jich bude, dopadne až nový zákon o kybernetické bezpečnosti (ZoKB).

PS: Ano, zákon o kybernetické bezpečnosti…

AŠ: Když jsem viděl inzerát Implementujeme NIS2, napsal jsem do jednoho časopisu komentář, aby klienti takovou firmu vyhodili. Když vám někdo přijde implementovat novelu zákona o kybernetické bezpečnosti, tak ho vyhoďte taky, protože žádná novela nebude, bude nový zákon o kybernetické bezpečnosti. To jen na úvod. Nebo se mi také „líbí“, když někdo píše, NIS2 se blíží, jste připravení? NIS2 se neblíží, ale je tady od ledna roku 2023.

Co se týká veřejné správy, problém je v tom, že lobbing ze strany Svazu měst a obcí způsobil, že z vyhlášky o opatření nižší úrovně se stal cár papíru, ze kterého jsou povinné jen čtyři paragrafy. To je téměř nic.

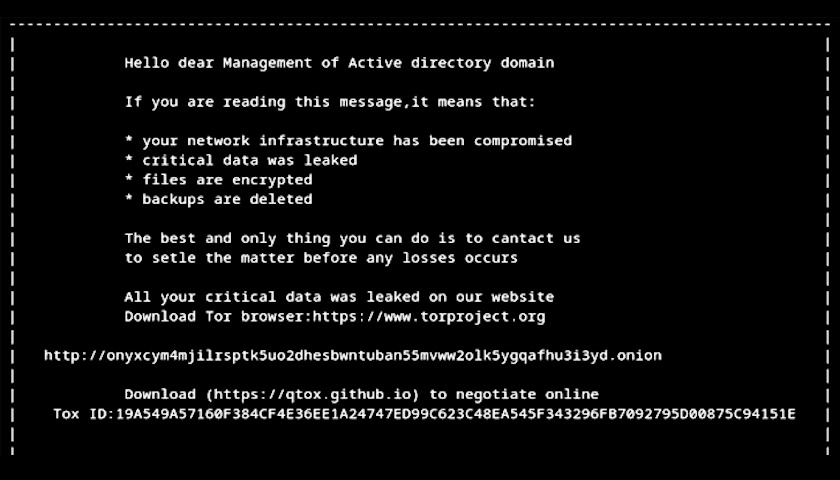

Stále pokračuje snaha o to, aby pod zákon o kybernetické bezpečnosti „nespadla“ žádná obec. Kdo ví, jak to dopadne. Doufám, že to zůstane tak, že od trojkových obcí, to znamená všechny obce s rozšířenou působností (ORP), se jich zákon o kybernetické bezpečnosti bude týkat, byť v nižší úrovni opatření. I když nedávno jsem při přednášce pro Svaz měst a obcí zdůrazňoval, že kybernetická a informační bezpečnost není primárně otázkou zákonů, ale pudu sebezáchovy. V Praze 5 jsme v roce 2022 zažili kybernetický útok a „klečeli“ jsme devět dnů. Díky tomu, že jsme byli připraveni, přišli zaměstnanci jen o 10 hodin e-mailové komunikace, o nic víc.

PS: A devět dnů jste čelili útoku?

AŠ: Ne, to by šlo nastartovat ještě ten samý den, protože jsme měli, a stále máme, kvalitní zálohy. Ale bylo by to z mé strany nezodpovědné.

Měli jsme k dispozici špičkové odborníky, etické hackery a čekali jsme, dokud oni neřekli, že máme vysokou míru jistoty, že už nám v infrastruktuře nic „nestraší“, tedy že když uděláme restart, tak se nám to do tří dnů neobjeví znovu. Opravdu jsme nechali „pročenichat“ celou infrastrukturu. Těch devět dnů byl čas, který oni potřebovali, i když jsme provoz systémů postupně spouštěli.

Za důležité považuji, že jsme udělali dva dobré tahy. Za prvé, nechali jsme si nějaký čas před útokem zpracovat DRP (Disaster Recovery Plan), tj. plán toho, jak se budeme chovat, až k něčemu takovému dojde. A za druhé, pojistili jsme úřad proti kybernetickým rizikům. Zaplatili jsme půl roku před útokem 170 tisíc korun za roční pojistku a v současné době je nezpochybnitelně proplacených cca 3,7 milionu. Ta pojistka byla kvalitní, ale bohužel byla jen na rok. Když jsme ji chtěli obnovit, znovu vysoutěžit, tak už se žádná pojišťovna nepřihlásila, což nechápu, protože si troufám říct, že jsme na tom teď výrazně lépe než kterákoli jiná instituce, která pod útokem nebyla. Opravdu jsme prověřili naše opatření, jejich funkčnost, a pak jsme spustili projekt Zelená louka, což znamená, že jsme postavili kompletně novou infrastrukturu. A nyní máme ještě větší jistotu. Takže jsme na tom výrazně lépe a pro pojišťovnu jsme mnohem lepším klientem. Donesla se ale ke mně „nehlasitá“ informace, že pojišťovny odmítají pojišťovat obce.

PS: A je to možná i tím, že lobbing Svazu měst a obcí je směřovaný k tomu, aby se nový zákon o kybernetické bezpečnosti (ZoKB) obcí netýkal, že nemají nutnost řešit kybernetickou bezpečnost?

AŠ: Jeden z argumentů, který jsem používal, když jsem polemizoval s oponenty, kteří byli proti vzniku ZoKB, a že jich bylo, zněl „státní úředník zadkem nepohne, pokud na to nemá zákon“. On by v podstatě ani neměl. Občan by neměl dělat to, co mu zákon zakazuje, a úředník by neměl dělat to, co mu zákon nepřikazuje.

Je naprosto krátkozraké, pokud někdo ve veřejné správě uvažuje způsobem, že pokud na to není zákon, nemám povinnosti. Protože pak tady jednoho krásného dne někoho zavřou. V novém ZoKB se vyloženě píše, což je v původním zákoně trochu skryté, o zodpovědnosti vrcholného vedení za kybernetickou bezpečnost. Máme stovky milionů škod v nemocnicích. Benešov, FN v Brně, FN v Olomoucí, v Ostravě myslím také.

PS: I nějaké soukromé subjekty?

AŠ: Ano, i nějaké soukromé subjekty. Za škody jako kdyby nikdo nemohl. Respektive za ně mohou jen hackeři. Benešovská nemocnice, všechny systémy v jednom segmentu, od docházky až po „cétéčko“ a magnetickou rezonanci, pokud ji tam mají.

Přednášel jsem po nějaké paní z té nemocnice a ona říkala: „Představte si, že nám nefungoval výdej stravy.“ Člověk si řekl, no tak dobře. Ale tam jsou diety, které ti pacienti mají dostat. Vy jste tam se žlučníkem, oni donesou bůček a on tě zahubí. A toto všechno měli v jednom segmentu. A kdo za to může? Kdyby ředitel investoval 15 milionů do bezpečnosti, a to hodně nadsazuji, tak nemá škodu za 70 milionů.

PS: Moje otázka na začátku byla záměrná, teď jste se k tomu dostal. Je hodně dotací na digitalizaci, například dotace z EU ve výši x miliard. A systémy, které byly předtím papírové, nebo byly „tak nějak“ řešeny, dnes dostaly formu automatizace či digitalizace, existuje na to software a různé aplikace. A v té chvíli, pokud tomu nemají přizpůsobenou strategii kybernetické bezpečnosti, se rozšiřuje nebezpečí, že bude docházet, nejen ve státní a veřejné správě, ale i v daném segmentu, k průnikům a k útokům. Vidíte to stejně?

AŠ: To v každém případě, protože jde o riziko, které z pochopitelných důvodů s sebou digitalizace nese. Například autonehody nebyly, když nebyla auta. Ona je digitalizace a digitalizace. Pokud se při digitalizaci nedržíme zásady „security by design“ a „by default“, to znamená myslet na bezpečnost už v okamžiku záměru, že chci nějaký nový systém pořídit, tak se řítím do pekla. Pořídit nebo vybudovat nějaký informační systém a až potom začít přemýšlet nad bezpečnostní se výrazně prodraží a hrozí riziko, že nedosáhnu potřebné úrovně kybernetické bezpečnosti. Nový ZoKB, k mému potěšení, klade důraz na analýzu a řízení rizik, což znamená změnu přístupu od bezhlavého nakupování „škatulí“, kdy někdo někde vykřikl SIEM a všichni začali nakupovat SIEMy apod. Nic proti SIEMu, který je dobře nakonfigurován a správně se pracuje s jeho výstupy. Analýza rizik je také klíčová pro to, abychom si ujasnili, v jaké výši jsou náklady na bezpečnostní opatření. Ta zavádím s cílem snížit rizika na akceptovatelnou úroveň. Zjednodušeně – jaké škody hrozí, když se riziko (např. výpadek nějaké služby, výroby apod.) projeví, a kolik bude stát opatření (technické, organizační), které škody minimalizuje. Ještě jedno upozornění, vždy mluvíme o minimalizaci rizika. Málokterá relevantní rizika se dají eliminovat. Snad jen tím, že rizikovou činnost vůbec nebudu dělat.

Narazil jsem na to, když jednou přišli kolegové, že kupují nějaký nový systém. Říkám jim, dobře, ale tady máme politiku změn a máte vyplnit formulář požadavku na změnu. A kde je analýza rizik? Jak projektových rizik, co se stane, když to nepořídíme, legislativní neshoda atd. A co se stane, když to pořídíme, jsou tam i rizika spočívající v neochotě uživatelů učit se novým věcem. Takovouto analýzu rizik si musím udělat, a až potom do toho můžu jít.

Když jste zmínil digitalizaci, vzpomněl jsem si na přednášku Martina Maisnera na konferenci IS2, kde říkal: „Když zdigitalizujeme nesmysl, zůstane nesmyslem.“ A ono to tak často vypadá, protože když se podíváte na výstupy některých projektů digitalizace, tak v podstatě je to z papíru převedeno do PDF. A máme digitalizováno. Ale my zapomínáme na změnu procesu. Nedigitalizujeme procesy, digitalizujeme vstup a výstup, ale ten proces zůstává stejný. Musíme změnit proces. Ve státní správě je ale řízený, ať už externí nebo interní legislativou. Takže i tu musíme změnit.

V jednom z řady angažmá, které nyní mám, jsme se setkali s tím, že produkt vzbudil nadšení, protože vizualizuje stav služeb, ne stav technologií, což je posun o několik úrovní výš. Vedení instituce je přesvědčeno, že má všechny procesy popsané. Že to funguje, protože jsou tak přesvědčováni svým středním managementem. A vy zjistíte, že to není pravda. O ty procesy si řeknete, a pak zjistíte, že nejsou popsány. Nebo jsou, ale řídí se zvykovým právem.

PS: Ano, to mi říkal kolega, když jsem přišel do jedné instituce: „Máme tady takhle procesy, ale nikdo je nedodržuje. Běž se Franty zeptat, jak to je v realitě.“

AŠ: Na Vysoké škole CEVRO učím základy procesního auditu. A přihlásil se o slovo jeden student a říkal: „U nás v korporátu máme ty procesy popsané, ale kdybych se řídil tím procesem, tak mi to trvá tři dny. A když zvednu telefon a tomu kámošovi zavolám, tak to mám za hodinu.“ Říkal jsem na to: „A teď jste odhalil, že ty procesy máte špatně nastavené. Protože když to jde za hodinu, tak proč to nedáte do standardního procesu?“ „No, kdyby to tak dělali všichni, tak to zase trvá ty tři dny.“ „Aha, takže zvykové právo, kámoš.“

PS: Děkuji za rozhovor a příště si řekneme něco o reálném nebezpečí při útocích.

AŠ: Díky za pozvání.