Díky narůstající digitalizace a nástupu 5G a IoT musejí poskytovatelé telekomunikačních služeb čím dál víc chránit soukromí uživatelů a zajistit jeho bezpečnost už při návrhu designu svých služeb. Právní rámce na ochranu soukromí často postrádají konkrétní pokyny a postupy k jejich dodržování.

Asi 60 % uživatelů se obává, že by jejich osobní údaje mohly být zneužity. Méně než 20 % pak důvěřuje platformám, jako jsou sociální sítě, při nakládají s jejich údaji. Celkem 47 % respondentů se domnívá, že populární aplikace používají ke shromažďování informací o jejich každodenním životě mikrofony, fotoaparáty, GPS a další vstupy, a to i v případě, že je právě nepoužívají.

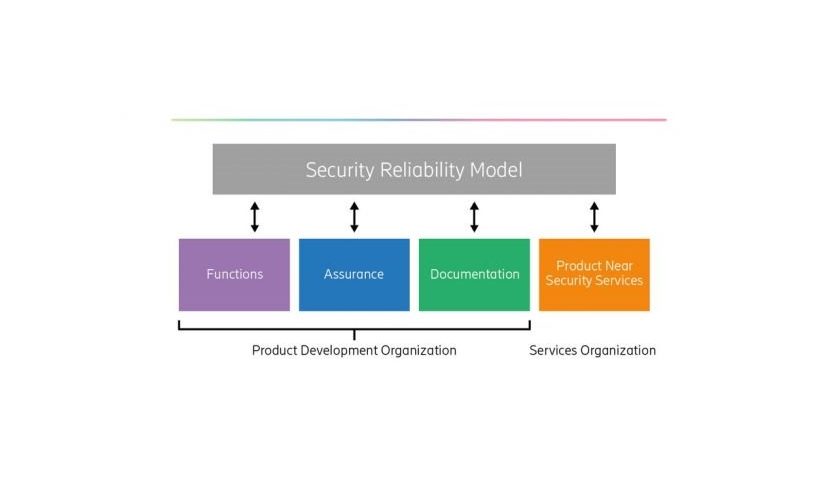

Ericsson se dlouhodobě soustředí na systematický vývoj produktů zohledňujících otázky bezpečnosti a ochrany soukromí ve všech fázích vývoje produktu. Model SRM (Security Reliable Model) definuje úroveň zabezpečení produktu a soukromí, zajišťuje implementaci funkcí zabezpečení a ochrany soukromí, sleduje a měří aktuální stav a umožňuje vytváření bezpečnostních služeb souvisejících s produktem. SRM poskytuje odpověď na to, co je třeba v praxi udělat, aby společnost u svých výrobků a služeb dosáhla uspokojivé úrovně ochrany soukromí.

Zvýšená nedůvěra vůči společnostem, které s údaji nakládají, a technologiím používaným při jejich shromažďování, je výzvou pro poskytovatele telekomunikačních služeb, kteří mohou změnit právní koncepce na technické provozní kroky, které lze implementovat do technických řešení. V každé fázi vývoje produktu nebo služby je nutné zvažovat soukromí uživatele, vytvořit aktivní preventivní, nikoliv nápravná, opatření a zlepšit transparentnost technických řešení.

Klíčovým prvkem pro zajištění soukromí je výzkum. Je třeba přicházet s novými spolehlivými technologiemi, které zajistí zlepšení ochrany soukromí uživatele a zvýšení transparentnosti, pokud jde o nakládání s osobními údaji.