V Rusku byly zaznamenány první útoky nové rodiny ransomware zvané Bad Rabbit. Prozatím nevyužívá žádných exploitů a šíří se především drive-by útoky prostřednictvím kompromitovaných webových stránek, na kterých vypadá jako legitimní aktualizace aplikace Adobe Flash pro Windows ke stažení.

Po spuštění aplikace je Bad Rabbit schopen vyhledat otevřené SMB sdílené složky a zároveň se snaží využít předdefinovaného seznamu nejběžněji používaných a výchozích přihlašovacích údajů k dalšímu šíření infekce. Také využívá známý nástroj Mimikatz k extrakci přístupových údajů z napadeného systému. Dále už se Bad Rabbit chová téměř jako klasický ransomware: vyhledá data oběti a zašifruje je RSA-2048 klíčem. K šifrování ale nestandardně zneužívá legitimní open-source utility DiskCryptor.

K omezení možnosti nákazy je doporučováno omezit využívání protokolu SMB. Podle NÚKIBU je účinnou prevencí (vakcinací) před nakažením ransomwarem Bad Rabbit vytvoření souborů c:\windows\infpub.dat a c:\windows\cscc.dat a odebrání všech oprávnění k těmto souborům.

Nejvíce útoků se zatím odehrálo v Rusku, dále na Ukrajině a několik případů bylo zaznamenáno i v Bulharsku, Turecku a dalších zemích. Podle expertů jsou hlavním cílem Bad Rabbit ransomware korporace. Mezi první postihnuté patří ruské zpravodajské agentury Interfax a Fontanka, platební systém Kyjevského metra, mezinárodní letiště v Oděse a ukrajinské Ministerstvo infrastruktury.

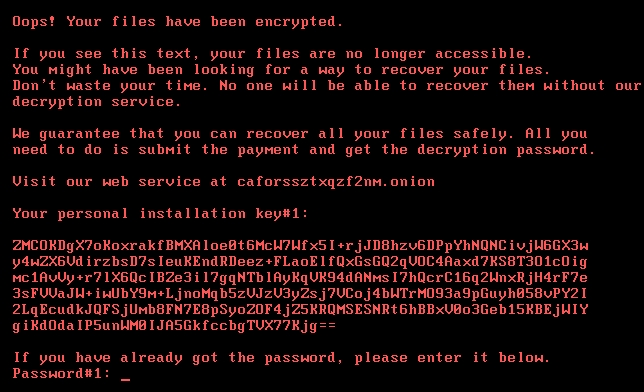

Útočník za dešifrování systému žádá 0.05 BTC do 48 hodin, poté se má výkupné zvyšovat.

Výzkumníci ransomware stále analyzují a jestli jej lze odstranit bez zaplacení výkupného tak zatím není jasné.

Autor: Vojtěch Bínek, redaktor